IT-Sicherheit ist heutzutage ein nicht weg zu denkender Bestandteil einer jeden seriösen IT. Und trotzdem passieren kontinuierlich kleinere und größere Zwischenfälle. In unserem Fall war es zum Glück „nur“ ein kleiner Zwischenfall, der die Business Continuity nicht auf die Probe gestellt hat und ein einzelnes Gerät betraf. Die im Einsatz befindlichen Sicherheitsmaßnahmen, aufmerksame Augen und eine schnelle Reaktion der IT identifizierten und beseitigten den Schädling.

Was passiert ist

Es gibt eine Malware namens Qakbot, welche schon seit ein paar Jahren in unterschiedlichen Ausprägungen ihr Unwesen treibt. In unserem Fall wurde das Gerät eines Mitarbeiters durch Klick auf einen Link in einer Email, die von einem „bekannten Kontakt“ gesendet wurde, und mit dem der Mitarbeiter gerade per Email in Kontakt war, infiziert.

Durch einen externen Hinweis wurden wir auf eine „seltsame“ Email aufmerksam gemacht und konnten mit einem Screenshot den Übeltäter identifizieren: Qakbot. Im nächsten Schritt wurde das infizierte Gerät, ein Notebook, schnell gefunden und kam in Quarantäne. Nach der Beweissicherung wurde es schlussendlich formatiert, um einem weiteren maliziösen Verhalten vorzubeugen.

Wie Qakbot zu erkennen ist

Die Malware Qakbot, auch unter den Namen QBot und Pinkslipbot bekannt, ist beim aufmerksamen Betrachten einer Email zu erkennen.

Der Aufbau der Mails folgt keinem bestimmten Schema. Das heißt weder der Betreff, Text noch die Absender-Adresse sind bei jeder Mail gleich. Die Verteilung der Malware erfolgt mal über einen maliziösen Link und mal über eine angehängte Datei.

Der Spam-Filter kann daher in manchen Fällen Probleme damit haben, diese Mails herauszufiltern und dementsprechend in den Spam-Ordner zu verschieben. In unserem Fall fanden wir andere Fälle, die vorab durch den Mailserver direkt in Quarantäne geschickt wurden.

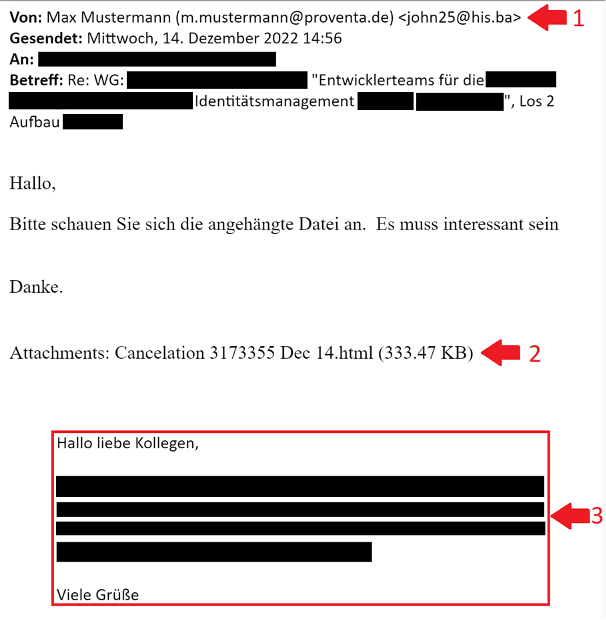

Es gibt trotzdem einige Anzeichen, um so eine mit Qakbot infizierte Mail zu erkennen. Unser Vorfall soll nicht nur Transparenz herstellen, sondern auch eine kleine Hilfe für andere Betroffene darstellen. Die folgende anonymisierte Email dient als Beispiel für Erkennungsmerkmale von Qakbot.

- Die tatsächliche Mail-Adresse stimmt nicht mit der des vermeintlichen Absenders überein.

- Der Absender fordert zum Aufrufen eines Links oder zum Download des Mail-Anhanges auf.

- Es werden tatsächlich stattgefundene Korrespondenzen zitiert (Thread-Hijacking). Möglicherweise fehlen dort allerdings alle Umlaute.

Zusätzlich sind auch oft die Wortnutzung sowie die Ausdrucksart des Gegenübers auffällig und nicht zum vermeintlichen Absender passend.

Auch wenn der Hinweis trivial ist und zu jeder IT-Sicherheitsbelehrung gehört: Aufmerksamkeit beim Öffnen von Links oder Anhängen ist stets notwendig. Im Zweifelsfall ist es ratsam den bekannten Original-Absender nochmal über einen anderen Kanal, z.B. telefonisch, zu kontaktieren und sicherzustellen, dass der Inhalt der Email vertrauenswürdig ist. Bei Bedenken zur Seriosität einer empfangenen Mail kann selbstverständlich auch die interne IT kontaktiert werden.